Configuration d'une partie utilisatrice de confiance pour les serveurs Web sur ADFS 3.0

Suivez cette procédure pour définir une partie utilisatrice de confiance dans ADFS 3.0 pour les serveurs Web Domino qui participent à une authentification SAML.

Procédure

- Pour ADFS, sélectionnez .

- Parcourez le dossier Parties utilisatrices de confiance.

- Sélectionnez .

- Cliquez sur Démarrer pour exécuter l'assistant Ajouter une partie utilisatrice de confiance.

-

Dans la fenêtre Sélectionner une source de données, sélectionnez Importer les données relatives à une partie utilisatrice de confiance depuis un fichier, puis sélectionnez le fichier ServiceProvider.xml que vous avez exporté depuis le document de configuration d'IdP du serveur Web correspondant. Cliquez ensuite sur Suivant.

Remarque : Lorsque vous effectuez une exportation depuis le fichier ServiceProvider.xml, les valeurs des étapes 6 à 10 sont remplies automatiquement. Si vous sélectionnez Entrer manuellement les données sur la partie utilisatrice de confiance, entrez vous-même ces valeurs.

- Dans la fenêtre Sélectionner le nom affiché, entrez un Nom affiché pour représenter le fournisseur de services, par exemple Site Web Renovations Domino. Cliquez sur Suivant.

- Dans la fenêtre Choix d'un profil, sélectionnez Profil AD FS et cliquez sur Suivant.

-

Dans la fenêtre Configurer le certificat, cliquez sur Suivant.

-

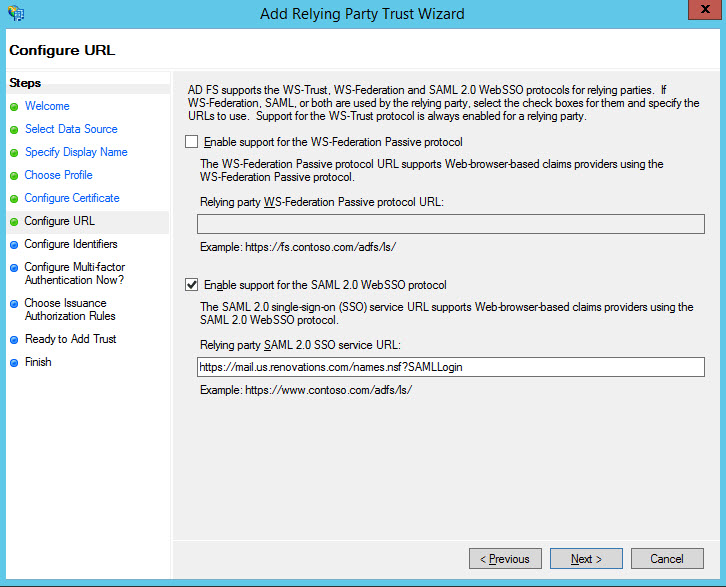

Dans la fenêtre Configurer l'URL, sélectionnez Activer le support pour le protocole SAML 2.0 WebSSO. Dans le champ URL du service SAML 2.0 SSO de la partie de confiance, saisissez l'URL suivante :

https://<host>/names.nsf?SAMLLoginoù <host> est le nom de l'hôte DNS d'un serveur Web Domino qui participe à la connexion fédérée. Par exemple :https://mail.us.renovations.com/names.nsf?SAMLLogin- Le nom d'hôte doit correspondre à un nom d'hôte spécifié dans le champ Noms d'hôtes ou adresses mappés vers ce site dans le document de configuration IdP du serveur Web que vous avez créé.

- Vous pouvez spécifier un seul hôte serveur Web par document de confiance. Si plusieurs hôtes de serveur Web se trouvent derrière un équilibreur de charge ou un diffuseur, spécifiez le nom de l'équilibreur de charge ou du diffuseur ici. S'il n'y a aucun équilibreur de charge ou diffuseur, répétez la procédure et créez un document de confiance distinct pour chaque serveur Web.

- Chaque serveur Web disposant d'un document de confiance nécessite un document de configuration IdPcat correspondant.

-

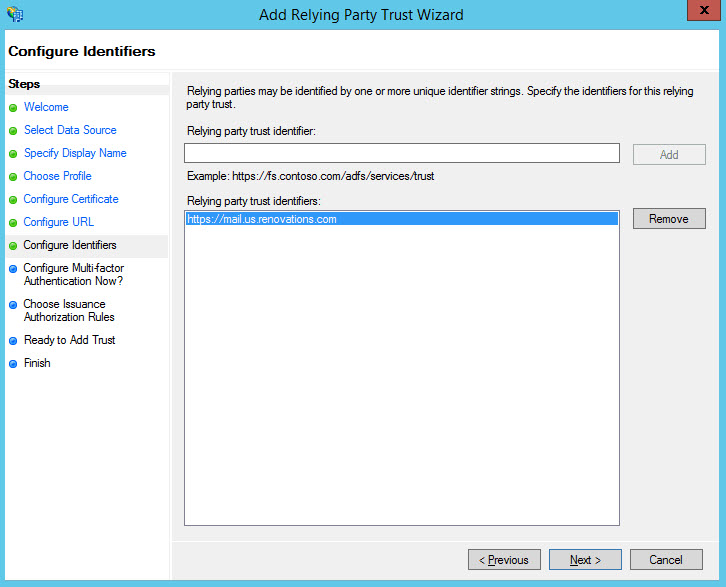

Dans le champ Identificateur d'une partie utilisatrice de confiance de la fenêtre Configurer les identificateurs, saisissez une URL pour identifier le serveur Web, puis cliquez sur Ajouter et Suivant.

Cette URL doit correspondre à celle que vous avez spécifiée dans le champ ID du fournisseur de services du document de configuration d'IdP du serveur Web. Par exemple : https://mail.us.renovations.comRemarque : Cette URL est uniquement utilisée en tant qu'identificateur, et non pas pour les connexions HTTP.

- Cliquez sur Suivant pour ignorer la fenêtre Configurer l'authentification à plusieurs facteurs maintenant ?

- Dans la fenêtre Choisir les règles d'autorisation d'émission, sélectionnez Autoriser tous les utilisateurs à accéder à cette partie de confiance et cliquez sur Suivant.

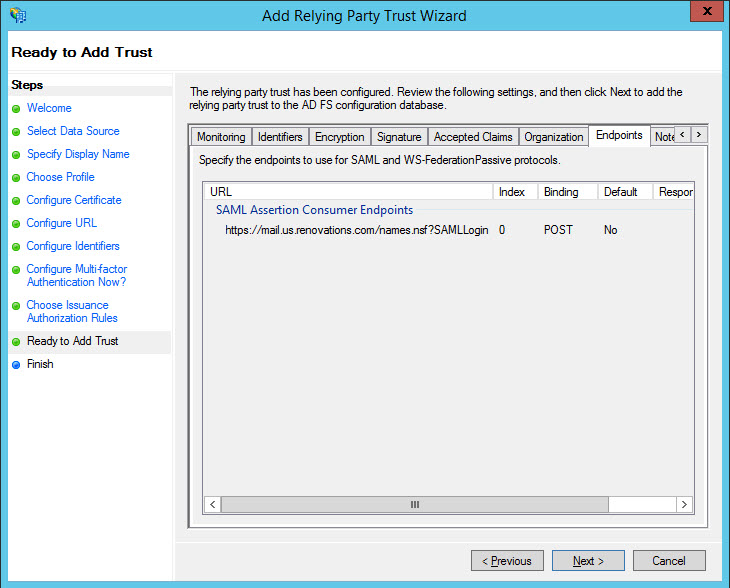

- Dans la fenêtre Prêt à ajouter une partie de confiance, cliquez sur Suivant.

- Dans la fenêtre Terminer, sélectionnez Ouvrir la boîte de dialogue Modifier les règles de réclamation pour cette partie de confiance lors de la fermeture de l'assistant et cliquez sur Fermer.

- Si la boîte de dialogue Modifier les règles de réclamation ne s'ouvre pas lors de la fermeture de l'assistant, cliquez avec le bouton droit sur le nom de la partie utilisatrice de confiance que vous avez créée, puis sélectionnez Modifier les règles de réclamation...

- Dans la boîte de dialogue Modifier les règles de réclamation, cliquez sur Ajouter une règle.

- Dans la boîte de dialogue Sélectionner le modèle de règle, sélectionnez Envoyer les attributs LDAP en tant que réclamations, puis cliquez sur Suivant.

-

Complétez la boîte de dialogue Configurer la règle :

- Dans le champ Nom de la règle de réclamation, saisissez EmailAddressToNameID.

- Dans le champ Magasin d'attributs, sélectionnez Active Directory.

- Dans le champ Attribut LDAP, sélectionnez Adresses e-mail.

- Dans le champ Type de réclamation sortante, sélectionnez ID de nom.

- Cliquez sur Terminer.

- Dans la boîte de dialogue Modifier les règles d'émission, cliquez sur Appliquer, puis sur OK.

-

Dans le dossier :