在 AppScan Enterprise 中配置 Microsoft ADFS for SAML-SSO

您可以透過 SAML-SSO 登入方法,配置 Active Directory Federation Service (ADFS) 進行使用者鑒別。ADFS 可讓使用者跨組織界限使用單一的登入認證集,來存取「Windows Server 作業系統」上的應用程式。ADFS 會使用要求型存取控制授權模型,來維護應用程式安全並實作聯合身分。

開始之前

- 您必須具有 Active Directory 網域管理員帳戶。

- 您必須具有公開授信憑證,才能進行 SSL 伺服器鑑別以配置 ADFS。

- 您必須已完成下列作業:

- 已在您的系統上使用 Active Directory 安裝 AppScan Enterprise V10.0.6。請參閱正在安裝。

- 已搭配「登入 URL」和「SP 實體 ID」來配置 SAML 內容檔。請參閱啟用 SAML 服務提供者。

程序

-

移至服務管理員 > 工具 > ADFS 管理,選取新增信賴憑證者信任,然後完成下列步驟:

- 選取宣告感知,然後按下一步。

- 在選取資料來源中,選取手動輸入有關信賴憑證者的資料,然後按下一步。

- 在指定顯示名稱中、輸入如 ASE 中所示的顯示名稱(任何名稱),然後按下一步。

- 在配置憑證中,按下一步。

- 在配置 URL 中:

- 選取啟用 SAML 2.0 WebSSO 通訊協定的支援。

- 在信賴憑證者 SAML 2.0 SSO 服務 URL 欄位中,輸入:

https://<host_name>:<port_number>/<ase_instance_name>/api/saml - 按「下一步」。

- 在設定識別碼中:

- 將信賴憑證者信任識別碼輸入為:

https://<host_name>:<port_number>/<ase_instance_name>/metadata.jsp - 選取新增。

- 按「下一步」。

- 將信賴憑證者信任識別碼輸入為:

- 在選擇存取控制原則中,選取允許所有人,然後按下一步。

- 在準備新增信任中,移至進階標籤,然後驗證安全雜湊演算法是否為 "SHA-256"。

- 按一下完成。

-

宣告配置:

- 選取信賴憑證者顯示名稱(例如 ASE),然後按一下編輯宣告發行原則。

- 在編輯宣告發行原則中,選取新增規則。

- 在選擇規則類型畫面中,針對宣告規則範本,選取以宣告方式傳送 LDAP 屬性,然後按下一步。

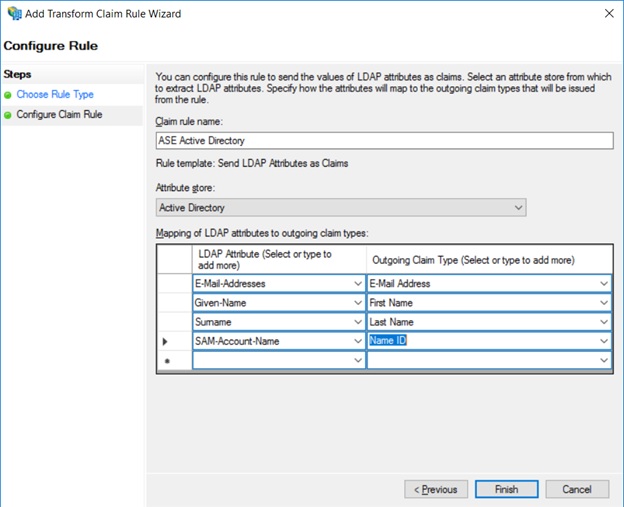

- 在設定宣告規則中,提供宣告規則名稱(範例:"ASE Active Directory")。

- 在屬性存放區中,選取 Active Directory。

- 將 SAM-Account-Name 屬性對映至名稱識別碼,如下所示。

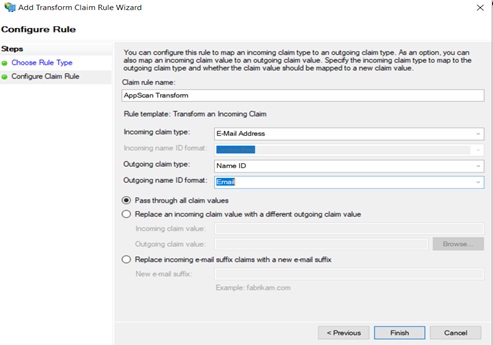

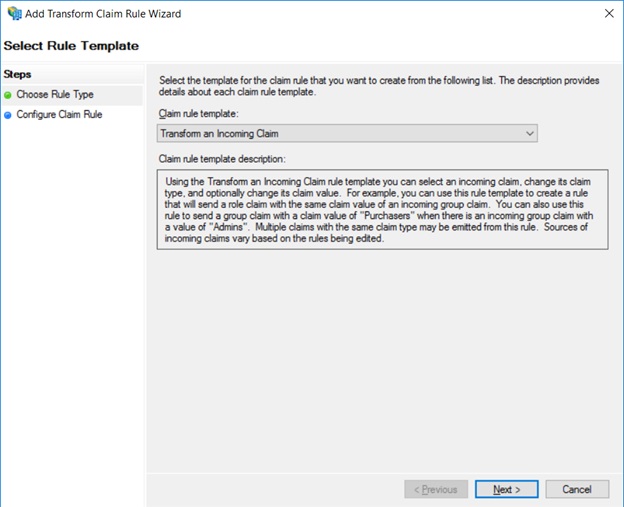

- 再次選取編輯宣告發行原則,然後在選擇規則類型中,選取傳送傳入鏈結。

- 在設定宣告規則中,輸入規則的名稱,以及下列詳細資料:

- 傳入宣告類型:電子郵件位址

- 傳出宣告類型:名稱識別碼

- 傳出名稱識別碼格式:電子郵件

- 選取傳遞所有宣告值,然後按一下完成。